Dans le cyberespace se livre un combat silencieux, mais stratégique : sur quel logiciel nos salariés, nos enfants, vont-ils se former, sur quels réseaux, quels data-centers, nos entreprises vont-elles gérer leurs affaires, nos industries culturelles se développer, nos armées et notre diplomatie s’affirmer dans le cyberespace. Quels opérateurs ? Quels Editeurs ? Microsoft ? Androïd ? OSx, ou des logiciels libres ? Nous retrouvons quasi à l’échelle planétaire le problème des systèmes propriétaires appliqué aux écosystèmes numériques. Ces derniers en « captivant » un nombre croissant d’internautes constituent de véritables empires numériques – qui se font parfois la guerre– dotés de pouvoirs et de privilèges qui en font des alliés ou des « concurrents » des nations traditionnelles.

Dans le cyberespace se livre un combat silencieux, mais stratégique : sur quel logiciel nos salariés, nos enfants, vont-ils se former, sur quels réseaux, quels data-centers, nos entreprises vont-elles gérer leurs affaires, nos industries culturelles se développer, nos armées et notre diplomatie s’affirmer dans le cyberespace. Quels opérateurs ? Quels Editeurs ? Microsoft ? Androïd ? OSx, ou des logiciels libres ? Nous retrouvons quasi à l’échelle planétaire le problème des systèmes propriétaires appliqué aux écosystèmes numériques. Ces derniers en « captivant » un nombre croissant d’internautes constituent de véritables empires numériques – qui se font parfois la guerre– dotés de pouvoirs et de privilèges qui en font des alliés ou des « concurrents » des nations traditionnelles.

Le cyberespace des nations, enjeu géopolitique et commercial. Face à l’importance croissante des dangers dus à la domination de ces empires numériques privés, dotés de plusieurs millions d’utilisateurs, avons-nous la volonté suffisante pour contrer la pénétration de nos espaces privés et publics les plus sensibles ? Quels moyens de rétorsion ? Les grands opérateurs de services – notamment anglo-saxons – sont installés à la périphérie de nos systèmes juridiques et fiscaux en se mettant à l’abri de l’imposition et des contraintes que doivent respecter nos entreprises[1].  Rappelons que le Patriot Act donne le droit au FBI d’accéder sans préavis ni avertissement aux serveurs des sociétés américaines et des sociétés et filiales ayant des activités directes ou indirectes avec les firmes américaines. En d’autres termes, toutes les représentations des entreprises US dans le monde et notamment en Europe. Quant au bénéfice fiscal ainsi réalisé par le déport des serveurs de services en ligne dans des régions faiblement imposées, il renforce la pression concurrentielle des opérateurs étrangers sur nos propres opérateurs de services. Face à la multiplication des tentatives d’intrusion et l’exploitation contestée des bases de données personnelles, les nations doivent faire face à trois défis essentiels dus aux besoins de protection des territoires cybernétiques et numériques : Le respect de leur souveraineté, la protection des données de leurs citoyens et de leurs entreprises mais aussi, moins évident a priori, des tentatives de désinformation et de manipulation. En matière de guerre économique, de surveillance et de « soft power », il n’y a pas de frontières, pas d’amis et encore moins de concurrents gentils.

Rappelons que le Patriot Act donne le droit au FBI d’accéder sans préavis ni avertissement aux serveurs des sociétés américaines et des sociétés et filiales ayant des activités directes ou indirectes avec les firmes américaines. En d’autres termes, toutes les représentations des entreprises US dans le monde et notamment en Europe. Quant au bénéfice fiscal ainsi réalisé par le déport des serveurs de services en ligne dans des régions faiblement imposées, il renforce la pression concurrentielle des opérateurs étrangers sur nos propres opérateurs de services. Face à la multiplication des tentatives d’intrusion et l’exploitation contestée des bases de données personnelles, les nations doivent faire face à trois défis essentiels dus aux besoins de protection des territoires cybernétiques et numériques : Le respect de leur souveraineté, la protection des données de leurs citoyens et de leurs entreprises mais aussi, moins évident a priori, des tentatives de désinformation et de manipulation. En matière de guerre économique, de surveillance et de « soft power », il n’y a pas de frontières, pas d’amis et encore moins de concurrents gentils.

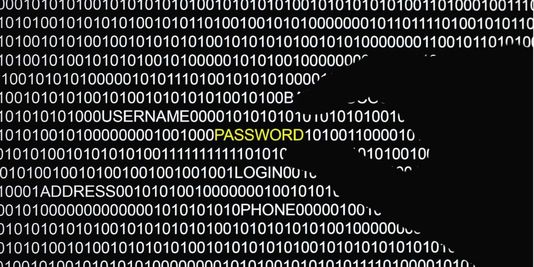

Peut-on sanctuariser nos réseaux d’informations sensibles ? Les Datas, les données, sont de plus en plus considérées comme une ressource nationale. Sauf à y consacrer des ressources considérables, il est quasiment impossible d’empêcher des fuites ou des vols de données sensibles. De plus, elles sont souvent mal protégées. Impactées par l’affaire de la NSA, et d’autres affaires moins connues du grand public, nombre de nations s’accordent pour un meilleur contrôle de la géo-localisation des flux et des échanges en mettant l’accent sur la nécessaire implantation des grands data-centers sur le sol national à l’exemple du Brésil. Pour mieux se protéger les pays européens envisagent de se doter de réseaux de serveurs, des data centers dédiés, dont ils maitriseront les accès et la circulation des données. Certains s’interrogent – pour de bonnes et de mauvaises raisons – sur la nécessité de se créer un Internet spécifique, propre à incarner leur souveraineté nationale. En tous cas, les récentes affaires d’espionnage renforcent le désir de la Communauté Européenne de modifier les règles de la gouvernance de l’Internet actuellement à la main des américains. Ces derniers ont la tutelle de l’Internet Assigned Numbers Authority (IANA)[2] dont les décisions s’imposent de fait à l’ensemble des États dans le monde. De son côté, l’Icann (Internet Corporation for Assigned Names and Numbers), qui gère les noms de domaines et participe à la régulation de l’internet, demande depuis des années plus d’indépendance vis-à-vis d’un pouvoir de plus en plus difficile à accepter par des nations en compétition plus ou moins frontale avec les américains. Mais quoi qu’il sorte de ces difficiles négociations, il ne faut pas oublier que pour l’essentiel, cet « espionnage » est le fait d’officines privées, des « Small Brother » de l’Intelligence Economique qui tentent de s’emparer de sources d’information et de données susceptibles de leur faire gagner de l’argent. Sur un marché devenu très rémunérateur, les acteurs du Cloud, notamment américains, se lancent dans des alliances afin de couvrir le marché international pour lequel ils disposent déjà d’une puissance et d’une influence commerciale et technique sans équivalent en Europe. L’enjeu est considérable car le cœur du marché du Cloud n’est pas dans le stockage mais dans l’exploitation fine d’informations récoltées par toutes sortes de moyens plus ou moins acceptables.

Peut-on sanctuariser nos réseaux d’informations sensibles ? Les Datas, les données, sont de plus en plus considérées comme une ressource nationale. Sauf à y consacrer des ressources considérables, il est quasiment impossible d’empêcher des fuites ou des vols de données sensibles. De plus, elles sont souvent mal protégées. Impactées par l’affaire de la NSA, et d’autres affaires moins connues du grand public, nombre de nations s’accordent pour un meilleur contrôle de la géo-localisation des flux et des échanges en mettant l’accent sur la nécessaire implantation des grands data-centers sur le sol national à l’exemple du Brésil. Pour mieux se protéger les pays européens envisagent de se doter de réseaux de serveurs, des data centers dédiés, dont ils maitriseront les accès et la circulation des données. Certains s’interrogent – pour de bonnes et de mauvaises raisons – sur la nécessité de se créer un Internet spécifique, propre à incarner leur souveraineté nationale. En tous cas, les récentes affaires d’espionnage renforcent le désir de la Communauté Européenne de modifier les règles de la gouvernance de l’Internet actuellement à la main des américains. Ces derniers ont la tutelle de l’Internet Assigned Numbers Authority (IANA)[2] dont les décisions s’imposent de fait à l’ensemble des États dans le monde. De son côté, l’Icann (Internet Corporation for Assigned Names and Numbers), qui gère les noms de domaines et participe à la régulation de l’internet, demande depuis des années plus d’indépendance vis-à-vis d’un pouvoir de plus en plus difficile à accepter par des nations en compétition plus ou moins frontale avec les américains. Mais quoi qu’il sorte de ces difficiles négociations, il ne faut pas oublier que pour l’essentiel, cet « espionnage » est le fait d’officines privées, des « Small Brother » de l’Intelligence Economique qui tentent de s’emparer de sources d’information et de données susceptibles de leur faire gagner de l’argent. Sur un marché devenu très rémunérateur, les acteurs du Cloud, notamment américains, se lancent dans des alliances afin de couvrir le marché international pour lequel ils disposent déjà d’une puissance et d’une influence commerciale et technique sans équivalent en Europe. L’enjeu est considérable car le cœur du marché du Cloud n’est pas dans le stockage mais dans l’exploitation fine d’informations récoltées par toutes sortes de moyens plus ou moins acceptables.

Mais, améliorer la sécurité des réseaux, des infrastructures ne résous en rien le problème posé par la puissance d’investigation et d’intrusion des empires numériques envers les internautes membres de réseaux sociaux ou « captivés » par divers écosystèmes propriétaires. Ils font de nos PC, par leurs systèmes d’exploitation et leurs propres réseaux dédiés, un terminal de leur hégémonie technique, commerciale et informationnelle. Il suffit de constater la multitude des applications et des services pré-installés dans les ordinateurs et les tablettes pour en avoir une petite idée. La difficulté de s’en débarrasser, leur irruption sur l’écran à des moments les plus inattendus et sans qu’ils aient été sollicités, la modification même de certains de vos accès à vos données personnelles sont de petits exemples de la présence insidieuse et permanente de ses nouveaux compagnons numériques à l’affut de vos faits et gestes. L’utilisateur moyen est quasi sans défense lorsqu’il qui se voit « canalisé » vers telle ou telle offre d’application, de jeux ou de services lorsque son écran s’illumine de publicités parasites ciblées. Même si la France s’est dotée d’un arsenal législatif afin d’éviter le croisement ou l’exploitation abusive de certaines fichiers et de données personnelles, des officines étrangères, à l’abri de lois plus laxistes, pourront croiser la moindre information, passer outre à ces protections des citoyens. Récemment un internaute qui avait mis à jour son système Windows 8 sur son pc personnel, à son domicile, a vu à son grand étonnement, le micro-ordinateur de son épouse modifier son paramétrage réseau pour prendre le nom de celui de son époux. La multiplication des intrusions, des offres non sollicitées, la modification à distance des paramétrages des ordinateurs, l’utilisation des données personnelles enregistrées, les clauses d’accords abusives, ne peuvent plus être ignorée des pouvoirs publics ; celles-ci doivent être empêchés et sanctionnés. Même si l’on sait que les cibles des intrusions ou des attaques les plus fréquentes sont des entreprises majoritairement victimes de vols de propriété intellectuelle, la cyber-défense ne concerne plus les seuls responsables d’entreprises ou informatiques mais aussi les simples citoyens.

Il suffit de constater la multitude des applications et des services pré-installés dans les ordinateurs et les tablettes pour en avoir une petite idée. La difficulté de s’en débarrasser, leur irruption sur l’écran à des moments les plus inattendus et sans qu’ils aient été sollicités, la modification même de certains de vos accès à vos données personnelles sont de petits exemples de la présence insidieuse et permanente de ses nouveaux compagnons numériques à l’affut de vos faits et gestes. L’utilisateur moyen est quasi sans défense lorsqu’il qui se voit « canalisé » vers telle ou telle offre d’application, de jeux ou de services lorsque son écran s’illumine de publicités parasites ciblées. Même si la France s’est dotée d’un arsenal législatif afin d’éviter le croisement ou l’exploitation abusive de certaines fichiers et de données personnelles, des officines étrangères, à l’abri de lois plus laxistes, pourront croiser la moindre information, passer outre à ces protections des citoyens. Récemment un internaute qui avait mis à jour son système Windows 8 sur son pc personnel, à son domicile, a vu à son grand étonnement, le micro-ordinateur de son épouse modifier son paramétrage réseau pour prendre le nom de celui de son époux. La multiplication des intrusions, des offres non sollicitées, la modification à distance des paramétrages des ordinateurs, l’utilisation des données personnelles enregistrées, les clauses d’accords abusives, ne peuvent plus être ignorée des pouvoirs publics ; celles-ci doivent être empêchés et sanctionnés. Même si l’on sait que les cibles des intrusions ou des attaques les plus fréquentes sont des entreprises majoritairement victimes de vols de propriété intellectuelle, la cyber-défense ne concerne plus les seuls responsables d’entreprises ou informatiques mais aussi les simples citoyens.

La puissance numérique facteur de dissuasion. Il a souvent été question dans les études internationales de comparer la puissance technologique entre nations. Puissance industrielle, militaire, économique sont des mots qui nous sont familiers. Çà l’est moins de la « puissance numérique », du moins pas encore. Face au risque de balkanisation, les Etats seront des puissances numériques d’autant plus fortes et respectées qu’elles sauront gagner une bonne réputation en matière de défense des biens numériques et des données de leurs ressortissants, de cantonnement des attaques et de mesure de rétorsion dans le cas d’abus ou de menaces. En d’autres termes, un Etat doit avoir l’ascendant technologique sur ses nouveaux empires numériques afin d’être en mesure de faire respecter sa souveraineté dans son espace numérique propre.  Cela veut dire aussi que les qualités de dissuasion de son arsenal juridique et de ses systèmes de défense cybernétique ne doivent pas rester discrètes et secrètes. L’Etat doit donner le sentiment à ses ressortissants, quels qu’ils soient, individus ou entreprises, qu’il est en mesure de les protéger contre des vols de données et les risques de chantage toujours possibles. Le sentiment d’insécurité croissant engendré par toutes les histoires d’espionnage cybernétique provoque un malaise de plus en plus fort dans les populations, chez les internautes, notamment ceux qui utilisent les réseaux sociaux professionnels. Comme le rappelle ci-après un paragraphe des conclusions du rapport de la Commission Européenne sur l’économie digitale : « Il est important d’accroître la confiance des citoyens et des entreprises dans l’économie digitale. L’adoption d’un cadre général de protection des données et de la directive sur la cyber-sécurité est essentielle pour compléter le Marché unique digital en 2015 ». La question n’est pas nouvelle, ce qui l’est c’est le sentiment croissant des citoyens de leur vulnérabilité face au flicage de tous leurs faits et gestes et aux dérives de la publicité intrusive. Faut-il rappeler ici que ni Google, ni Facebook, n’ont voulu signer la charte du droit à l’oubli. Voilà pourquoi, la confiance des citoyens envers les pouvoirs publics devra s’établir sur la base d’un nouveau contrat social assurant à ces derniers le sentiment d’une protection effective, sans doute plus étoffée, qu’incarne actuellement la CNIL, nécessaire à la vie dans un monde numérisé[3]. Par voie de conséquence, non seulement il faut tenir à la population un discours adapté à cet enjeu, mais aussi infléchir une communication uniquement dédiée au développement commercial des services en ligne. La domination d’écosystèmes commerciaux, de véritables empires numériques – comme celui de Microsoft, de Google ou d’autres encore, doit être contestée et contrée durement par la Commission Européenne qui semble être le seul bon niveau politique capable de faire reculer certaines pratiques. Je reste convaincu qu’outre l’arsenal législatif dont se sont dotés les américains avec le Patriot Act, des moyens de pénétration furtifs affectent la plupart de nos réseaux techniques et logiciels (a-t-on prévu une clause spécifique dans le cahier des charges sur la garantie de sûreté des logiciels ?). Tous les spécialistes ne manqueront pas de le souligner, les « portes secrètes » prévues dans les systèmes techniques et les logiciels venus de l’étranger ne sont pas des mythes urbains. Une situation de guerre froide pourrait s’installer dans le cyberespace qui relance la question sur l’intérêt de voir les nations européennes renforcer leurs moyens de protection par des systèmes de cryptages renforcés et de se doter d’un réseau de Cloud Computing en propre. Le fait est avéré depuis longtemps que les routages de l’internet passent souvent par des réseaux et des hubs installés sur le territoire américain[4]. Une interrogation majeure car si les nations européennes semblent toutes voir le danger, elles semblent avoir du mal à se mobiliser concrètement, risquant de n’être pas en mesure de faire céder certains empires numériques un peu trop intrusifs dans leurs affaires et celles de leurs ressortissants. Pour l’immédiat les opérateurs européens profitent du contexte pour souligner dans leurs offres leurs implantations régionales, pour autant, on n’y voit pas encore une volonté bien claire de les voir s’allier afin de contrer leurs concurrents anglo-saxons.

Cela veut dire aussi que les qualités de dissuasion de son arsenal juridique et de ses systèmes de défense cybernétique ne doivent pas rester discrètes et secrètes. L’Etat doit donner le sentiment à ses ressortissants, quels qu’ils soient, individus ou entreprises, qu’il est en mesure de les protéger contre des vols de données et les risques de chantage toujours possibles. Le sentiment d’insécurité croissant engendré par toutes les histoires d’espionnage cybernétique provoque un malaise de plus en plus fort dans les populations, chez les internautes, notamment ceux qui utilisent les réseaux sociaux professionnels. Comme le rappelle ci-après un paragraphe des conclusions du rapport de la Commission Européenne sur l’économie digitale : « Il est important d’accroître la confiance des citoyens et des entreprises dans l’économie digitale. L’adoption d’un cadre général de protection des données et de la directive sur la cyber-sécurité est essentielle pour compléter le Marché unique digital en 2015 ». La question n’est pas nouvelle, ce qui l’est c’est le sentiment croissant des citoyens de leur vulnérabilité face au flicage de tous leurs faits et gestes et aux dérives de la publicité intrusive. Faut-il rappeler ici que ni Google, ni Facebook, n’ont voulu signer la charte du droit à l’oubli. Voilà pourquoi, la confiance des citoyens envers les pouvoirs publics devra s’établir sur la base d’un nouveau contrat social assurant à ces derniers le sentiment d’une protection effective, sans doute plus étoffée, qu’incarne actuellement la CNIL, nécessaire à la vie dans un monde numérisé[3]. Par voie de conséquence, non seulement il faut tenir à la population un discours adapté à cet enjeu, mais aussi infléchir une communication uniquement dédiée au développement commercial des services en ligne. La domination d’écosystèmes commerciaux, de véritables empires numériques – comme celui de Microsoft, de Google ou d’autres encore, doit être contestée et contrée durement par la Commission Européenne qui semble être le seul bon niveau politique capable de faire reculer certaines pratiques. Je reste convaincu qu’outre l’arsenal législatif dont se sont dotés les américains avec le Patriot Act, des moyens de pénétration furtifs affectent la plupart de nos réseaux techniques et logiciels (a-t-on prévu une clause spécifique dans le cahier des charges sur la garantie de sûreté des logiciels ?). Tous les spécialistes ne manqueront pas de le souligner, les « portes secrètes » prévues dans les systèmes techniques et les logiciels venus de l’étranger ne sont pas des mythes urbains. Une situation de guerre froide pourrait s’installer dans le cyberespace qui relance la question sur l’intérêt de voir les nations européennes renforcer leurs moyens de protection par des systèmes de cryptages renforcés et de se doter d’un réseau de Cloud Computing en propre. Le fait est avéré depuis longtemps que les routages de l’internet passent souvent par des réseaux et des hubs installés sur le territoire américain[4]. Une interrogation majeure car si les nations européennes semblent toutes voir le danger, elles semblent avoir du mal à se mobiliser concrètement, risquant de n’être pas en mesure de faire céder certains empires numériques un peu trop intrusifs dans leurs affaires et celles de leurs ressortissants. Pour l’immédiat les opérateurs européens profitent du contexte pour souligner dans leurs offres leurs implantations régionales, pour autant, on n’y voit pas encore une volonté bien claire de les voir s’allier afin de contrer leurs concurrents anglo-saxons.

Notre industrie culturelle, instrument de notre « soft power ». Si l’objectif est de créer, sans doute au niveau européen, des « armes de dissuasion» contre des opérateurs qui en prennent à leur aise avec l’intrusion dans la vie des gens et des entreprises, le défi nouveau des mondes numériques est aussi celui de la subversion moderne des esprits. En matière de vulnérabilité, les Etats comme les Entreprises en donnant beaucoup d’importance à la pénétration des réseaux et à la corruption des logiciels semblent sous estimer l’importance de l’ingénierie sociale. Contre ces périls d’un genre nouveau, il convient de multiplier les opérations de sensibilisation et d’éducation des citoyens. Car, tous les spécialistes du renseignement le savent, l’homme est le premier des maillons faibles comme le rappellent quelques affaires récentes[5]. Aussi ne suffit-il plus d’être une puissance numérique (qui est et reste statique/ défensive le plus souvent) il convient d’y associer un activisme intellectuel, une utilisation constante de l’intelligence et de l’innovation « projetées » par nos industries culturelles vers l’ensemble du monde.  J’ai, en la matière, un souvenir marquant ma jeunesse. Mon incompréhension lorsque, dans les années 60, je constatais que Marcel Dassault, le fondateur génial d’avions révolutionnaires, qui avait acheté Jours de France, un hebdomadaire censé devenir un concurrent de Paris Match, ne servait qu’à s’offrir quelques pages de pub pour ses avions en même temps qu’il soutenait des productions cinématographiques françaises, bien loin des métiers de l’avionique. Je ne comprenais pas ce choix – et c’est encore vrai aujourd’hui – alors que de l’autre côté de l’Atlantique, Boeing se taillait, avec l’aide de la puissance d’Hollywood, une réputation d’avion indestructible. J’en ai gardé une sensibilité particulière pour le manque d’activisme du soft power français, pour la perte progressive de l’influence de la pensée et de la langue française. Comment ne pas comprendre que nos industries culturelles et nos moyens de communications, participent à la dialectique de la puissance française dans les réseaux. En faisant de nos industries culturelles, de nos enseignements, le fer de lance de notre présence dans le monde numérique, le cyberespace, nous nous donnons la possibilité de créer des activités nouvelles qui, soulignons le au passage, restent majoritairement sur le territoire national. La culture française comme arme de pointe pour la défense française ; avouez, vous ne vous attendiez pas !

J’ai, en la matière, un souvenir marquant ma jeunesse. Mon incompréhension lorsque, dans les années 60, je constatais que Marcel Dassault, le fondateur génial d’avions révolutionnaires, qui avait acheté Jours de France, un hebdomadaire censé devenir un concurrent de Paris Match, ne servait qu’à s’offrir quelques pages de pub pour ses avions en même temps qu’il soutenait des productions cinématographiques françaises, bien loin des métiers de l’avionique. Je ne comprenais pas ce choix – et c’est encore vrai aujourd’hui – alors que de l’autre côté de l’Atlantique, Boeing se taillait, avec l’aide de la puissance d’Hollywood, une réputation d’avion indestructible. J’en ai gardé une sensibilité particulière pour le manque d’activisme du soft power français, pour la perte progressive de l’influence de la pensée et de la langue française. Comment ne pas comprendre que nos industries culturelles et nos moyens de communications, participent à la dialectique de la puissance française dans les réseaux. En faisant de nos industries culturelles, de nos enseignements, le fer de lance de notre présence dans le monde numérique, le cyberespace, nous nous donnons la possibilité de créer des activités nouvelles qui, soulignons le au passage, restent majoritairement sur le territoire national. La culture française comme arme de pointe pour la défense française ; avouez, vous ne vous attendiez pas !

Conférence Polytechnique Décembre 2013 : Enjeux des Empires Numériques

Denis C. Ettighoffer « Netbrain, les batailles des Nations Savantes » (Dunod 2007)

Bon a savoir : Twitter renforce son cryptage de données http://www.generation-nt.com/televiseurs-espions-lg-admet-smart-tv-respectent-pas-vie-privee-utilisateurs-actualite-1817892.html

http://www.secrets2moteurs.com/espionnage-des-donnees-personnelles-en-5-applications.html

[1] Notamment en matière de recueil et d’utilisation de données personnelles.

[2] Cette organisation de droit californien sert – en quelque sorte – de bottin et de carnet d’adresses international aux nommages sur la Toile.

[3] Débat de Mai 2013 en Pologne sur le projet de loi de l’UE sur les données à caractère personnel

[4] Vos données sensibles passent par chez vos concurrents. Cela vous fait rire ? (2002)

[5] D’où ma proposition une charte spécifique proposé aux responsables et ingénieurs informatiques.